Me estaba cansando de utilizar siempre el Putty y tener que introducir los passwors de acceso a las máquinas. Es agotador, aunque sea poner unas cifras, cansa. La forma de no tener que hacer eso es utilizar certificados de seguridad. Son 5 minutos y nos olvidamos de teclear los malditos passwords.

1. Descargar Putty y software adicional

2. Crear el perfil de la máquina a la que vamos a conectarnos con Putty. Necesitamos Ip de la máquina, puerto de conexión para el SSH y un nombre de perfil.

3. Vamos a Connection > Data, y en Auto-Login Username ponemos el usuario que utilizaremos para conectarnos, “root” por ejemplo.

4. Volvemos a Session y salvamos el perfil que hemos creado anteriormente. De esta forma le decimos que para ese perfil siempre nos conectaremos como root.

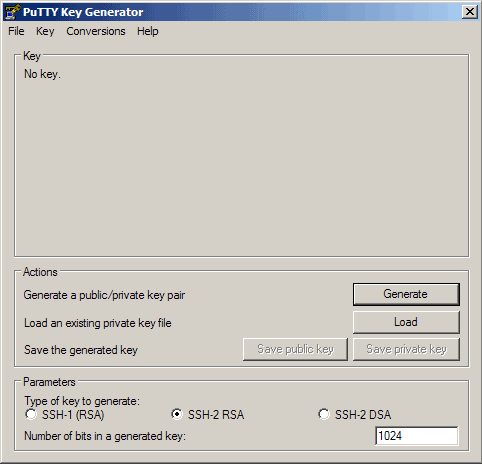

5. Si ahora abrimos Putty de nuevo y hacemos click en el perfil y Open, nos abrirá la pantalla de consola y nos pedirá el password de root. Vamos a crear un certificado SSH. Ejecutamos el archivo puttygen.exe

Nos aseguramos de tener seleccionado el modo SSH-2 RSA y 1024 bits. Hacemos click en Generate. Hemos de mover el ratón para conseguir crear la clave.

6. Ahora la clave privada/pública ha sido generada. Debajo de Key comment, has de poner cualquier comentario. Especificamos un Key passphrase y lo repetimos debajo, en Confirm passphrase. Tu necesitarás la passphrase para loguearte por SSH con tu nueva clave. Clickamos en Save publick key y la dejamos en algún lugar de nuestro PC. Hacemos lo mismo con la privada, Save Private Key. La extensión de la clave privada ha de ser .ppk. Si accidentalmente borramos las claves no podremos loguearnos correctamente, ojo.

7. Copiamos el contenido de la clave pública, que empieza por “ssh-rsa ..”. Nos logueamos en nuestra máquina linux remota y accedemos al directorio /root/.ssh. Para ver como se crea este directorio ir a este link. Añadimos el contenido de la llave pública al fichero authorized_keys y guardamos.

8. Volvemos a ejecutar el Putty, cargamos el perfil creado y vamos a SSH > Auth. Navegamos hasta encontrar y cargar nuestra clave privada. Vamos a Session y clickamos en Save.

9. Si ahora cargamos el perfil y clickamos en Open, nos logueamos pero nos pide la passphrase que hemos introducido al crear las claves privada y pública.

10. Para evitar la introducción de la passphrase continuamente, utilizamos el archivo Pageant.exe. El problema es que cada vez que inicemos el PC abremos de cargar la clave privada en Pageant, para evitar esto, hemos de crear un acceso directo. Una vez creado, accedemos a sus Propiedades.

11. Debajo de “Ubicación de Destino”, en “Destino” vemos algo cmo esto:

“C:\Documents and Settings\ruben.ortiz\Escritorio\pageant.exe”

Modificamos el string para quede como esto

“C:\Documents and Settings\ruben.ortiz\Escritorio\pageant.exe” “C:\Documents and Settings\ruben.ortiz\Escritorio\private_key.ppk

De este modo Pageant.exe cargara nuestra clave privada cada vez que lo inciemos, hemos pues de iniciarlo con el acceso directo.

Una vez hecho esto, podremos loguearnos por SSH con certificados sin necesidad de teclear ni el password de sistema ni la passphrase del certificado.

Links

Llevaba tiempo pensando en hacer esto… Pero la verdad siempre me faltaba para ponerme a ver como se hacia.

Muy claro.

Muchas gracias!!!

Pingback: Generar clave-llave de conexión para SSH desde pc — Indómita

Muy útil me ha venido al pelo para un marrón de última hora.

Ahora bien si eres el Ruben que creo, y me da que si por lo del mosquito tigre -por cierto muy divertido- que bueno google que ya no sólo sabe lo que quieres encontrar sino donde.

Un abrazo

De nada!

Si quereis podeis ahorraros desde el paso 9 en adelante, ya que, si no rellenais el campo “passphrase” al generar las claves, no te lo pide al conectar a tu servidor. Lo digo mas que nada por que yo tengo un Nas configuradao en casa y uso SSH para entrar a realizar algunas tareas y en mi caso no es necesaria tanta seguridad…